Hinweis

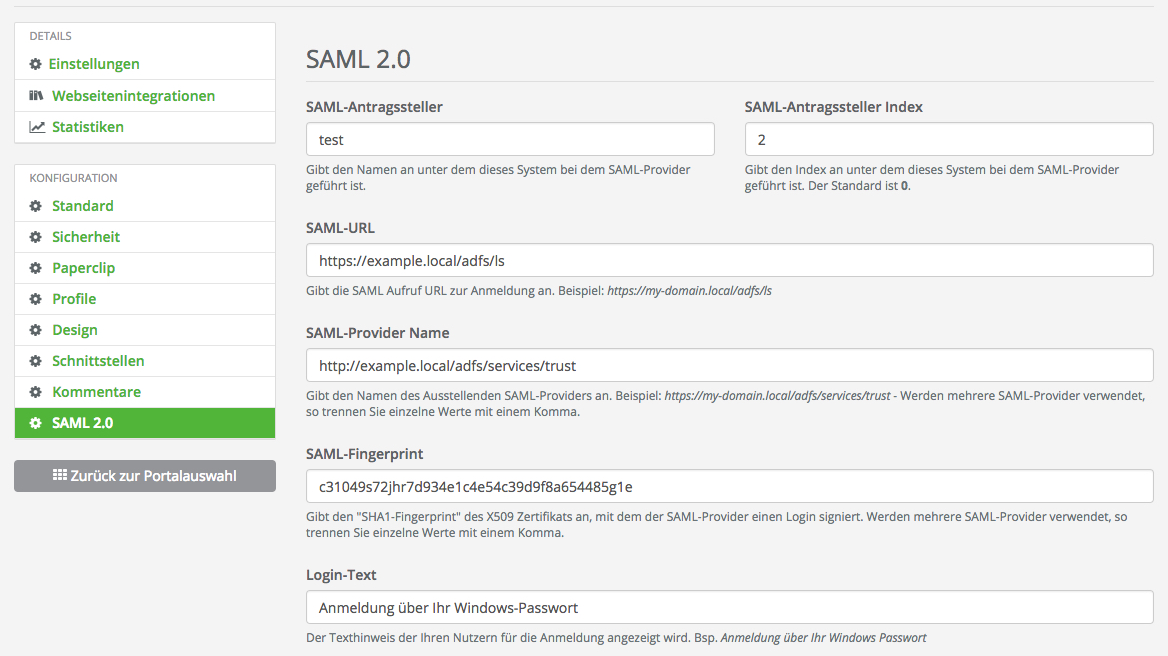

In der OXOMI-Verwaltungsoberfläche müssen u. a. der SAML-Antragssteller, der zugehörige Index, die SAML-URL, der SAML-Provider-Name und insbesondere der SAML-Fingerprint angegeben werden. Diese und weitere Konfigurationsmöglichkeiten finden Sie allesamt unter dem Menüpunkt „SAML 2.0“ in den Portaleinstellungen. Die entsprechenden Werte ergeben sich aus der Konfiguration Ihres Authentifizierungsdienstes, also etwa ADFS oder Microsoft Entra ID.

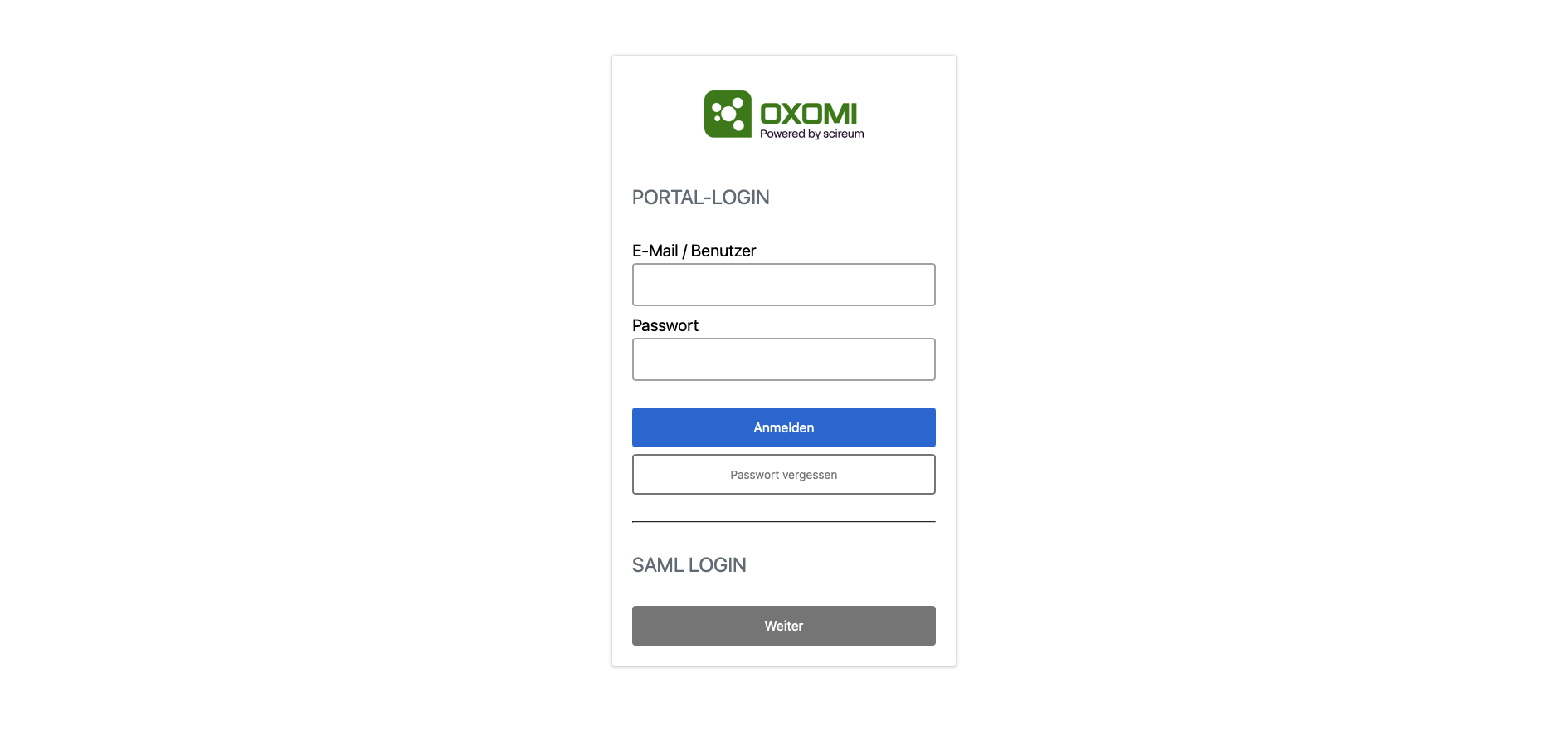

Sobald die Konfiguration erfolgreich abgeschlossen ist, können sich die Nutzer mit ihren Firmen-Login-Daten in Ihren OXOMI-Portalen anmelden. Es erscheint hierfür in der Login-Maske des Portals ein zusätzlicher Button, über den der SAML-Login gestartet werden kann.

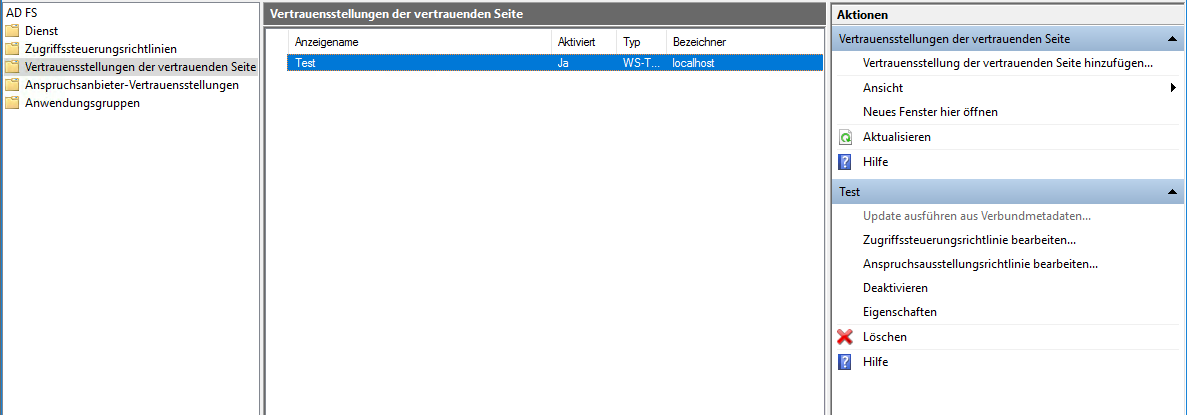

Wenn Sie ADFS (Active Directory Federation Services) verwenden, begeben Sie sich in deren Einstellungen zunächst zu den „Vertrauensstellungen der vertrauenden Seite“ (englisch: Standard Relying Party Trust) und wählen Sie rechts „Vertrauensstellung der vertrauenden Seite hinzufügen“.

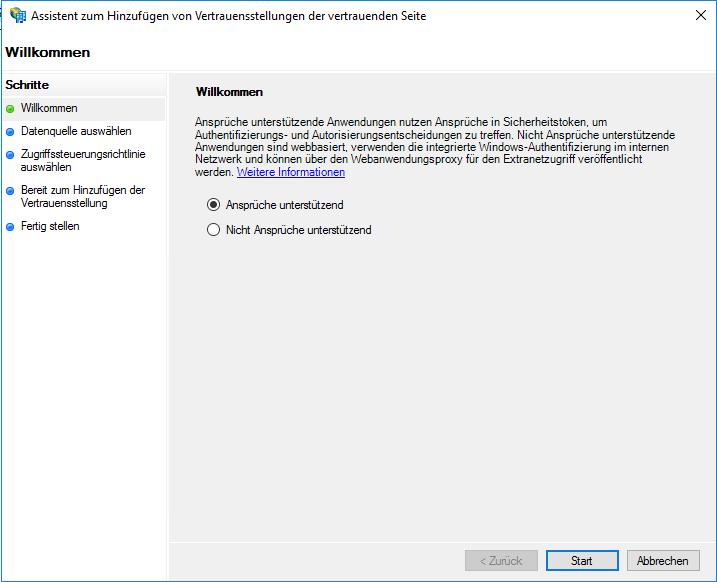

Es öffnet sich anschließend ein sogenannter Wizard, der Sie durch die weiteren Schritte führt. Im ersten solchen Schritt wählen Sie nun die Option „Ansprüche unterstützend“.

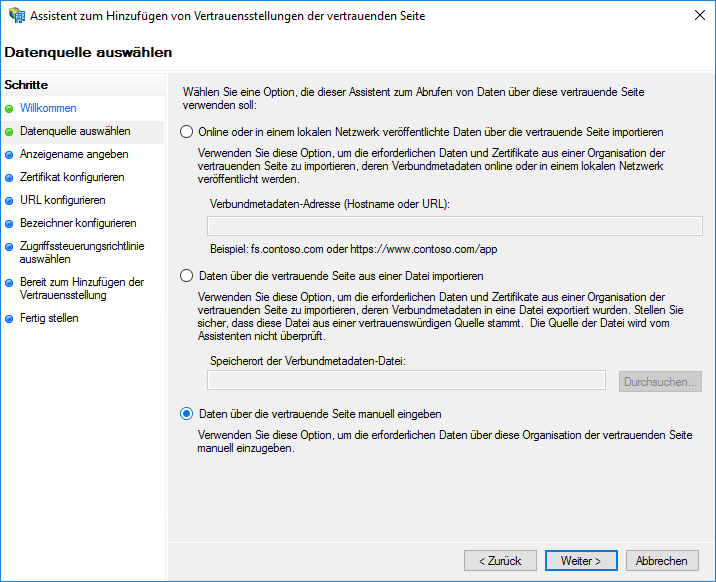

Im nächsten Schritt – „Datenquelle auswählen“ – wird die „manuelle Dateneingabe“ ausgewählt.

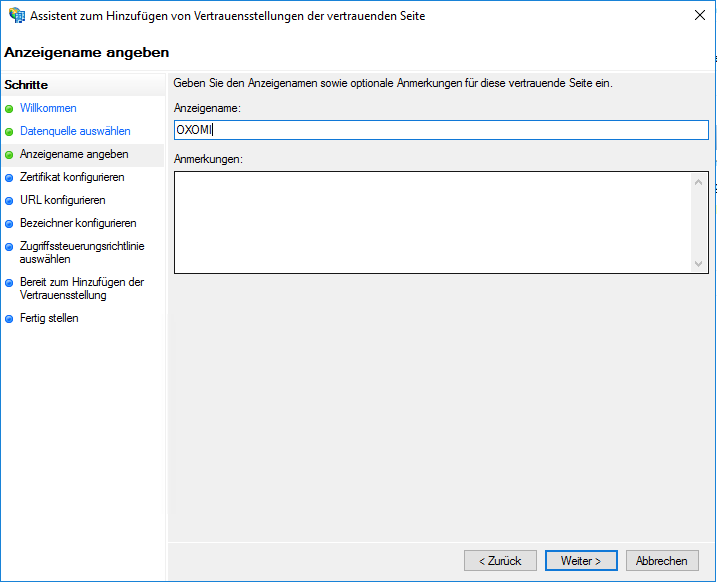

Anschließend geben Sie einen Namen ein, mit dem Sie die Konfiguration auch in Zukunft wiedererkennen. Dies ist vor allem dann wichtig, wenn Sie mehrere Konfigurationen anlegen, etwa für andere OXOMI-Portale oder für andere Dienste, die Sie mit ADFS verbinden möchten.

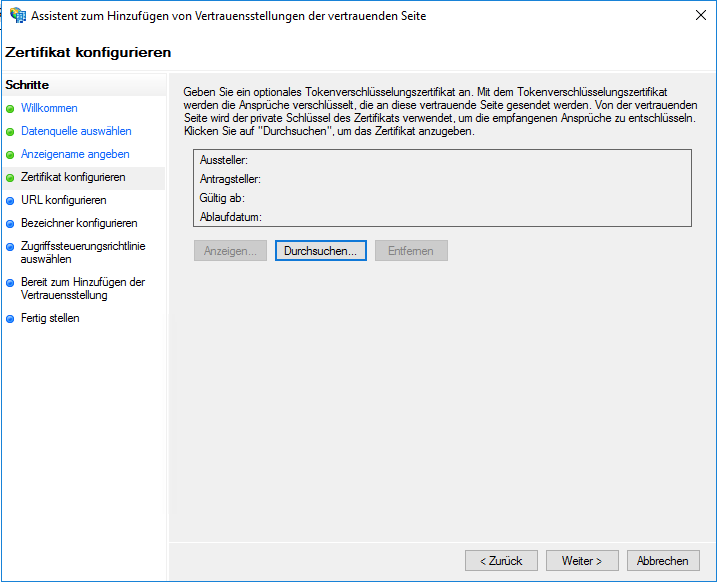

Die folgenden Einstellungen zum Zertifikat können übersprungen werden.

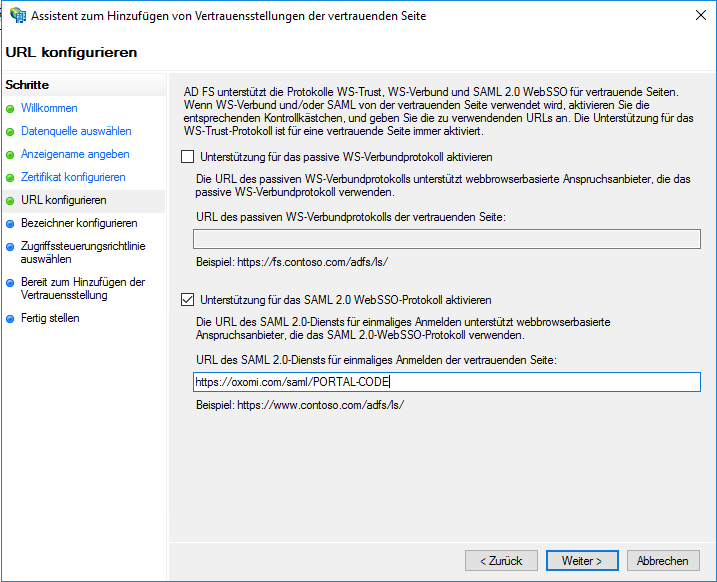

In der URL-Konfiguration wählen Sie die Option zur Unterstützung von SAML 2.0. Dort ist die URL https://oxomi.com/saml/<PORTAL-CODE> zu hinterlegen, wobei der Platzhalter <PORTAL-CODE> durch den Code Ihres Portales ersetzt wird. Diesen entnehmen Sie am einfachsten der URL, mit der Sie Ihr Portal erreichen – hinter dem Präfix https://oxomi.com/p/ folgt Ihr Code. So hat beispielsweise unser eigenes Portal https://oxomi.com/p/125/search den Code 125.

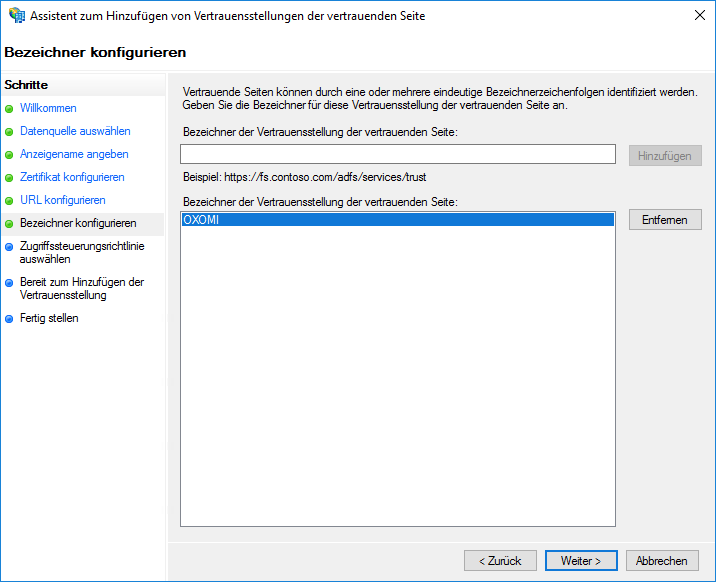

Fügen Sie nun einen Bezeichner mit beliebigem Namen hinzu. Dieser wird in OXOMI in das Feld „SAML-Antragssteller“ eingetragen.

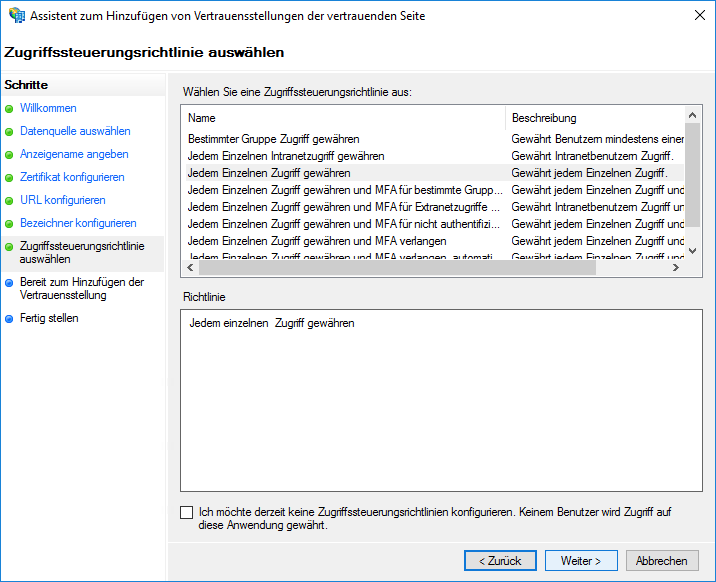

Die Zugriffssteuerungsrichtlinie können Sie nach eigenen Wünschen wählen.

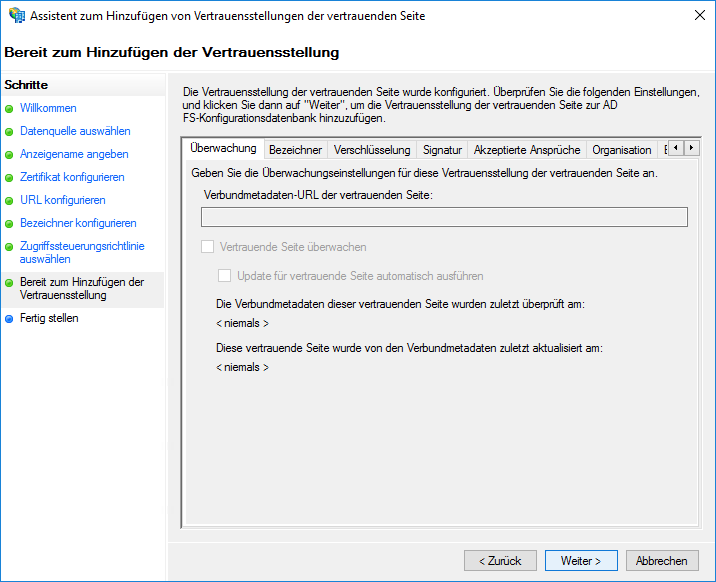

Anschließend können Sie Ihre Einstellungen nochmals überprüfen.

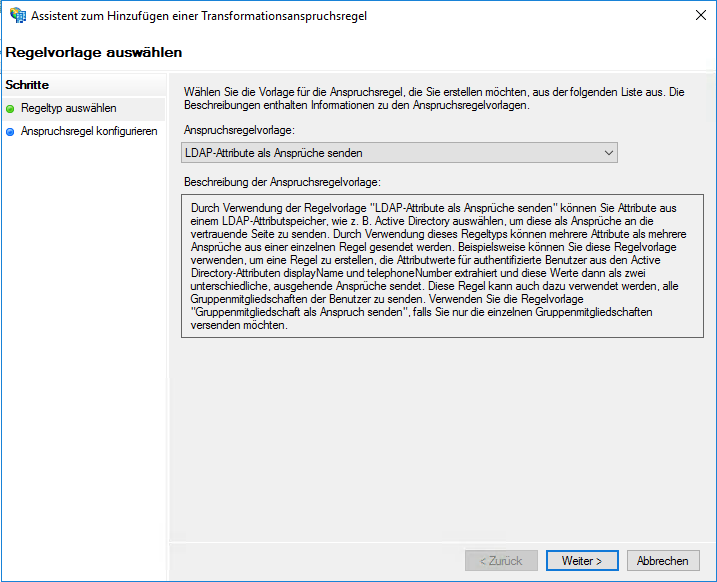

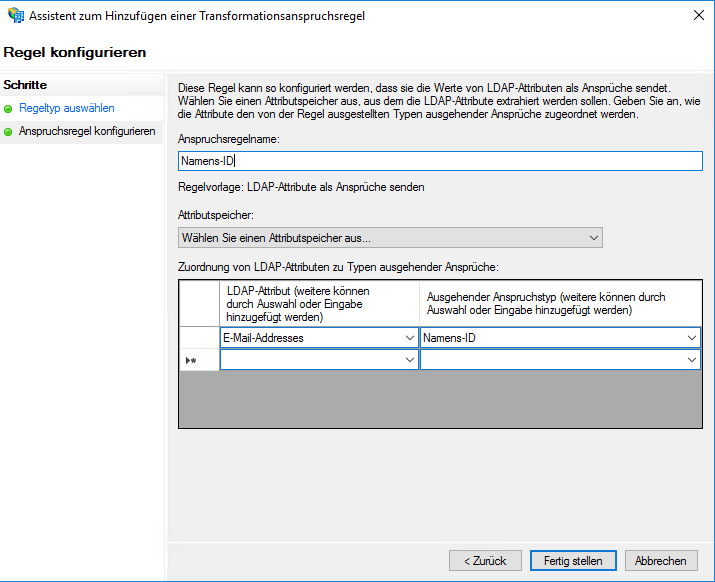

Nach der Fertigstellung wählen Sie für die weitere Konfiguration „Anspruchsausstellungsrichtlinie bearbeiten“. Wählen Sie hier „LDAP-Attribute als Ansprüche senden“.

Wählen Sie nun das Attribut, welches als Portalbenutzername in OXOMI fungieren soll. Es empfiehlt sich z. B. die E-Mail-Adresse. Optional können jetzt noch eine oder mehrere Regeln erstellt werden, um Attribute direkt als Portalrollen festzulegen.

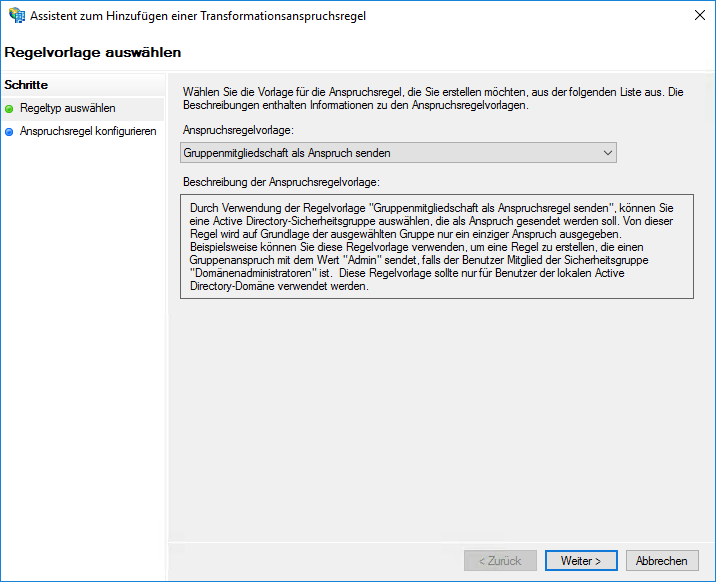

Dafür wird die Vorlage „Gruppenmitgliedschaft als Anspruch senden“ gewählt.

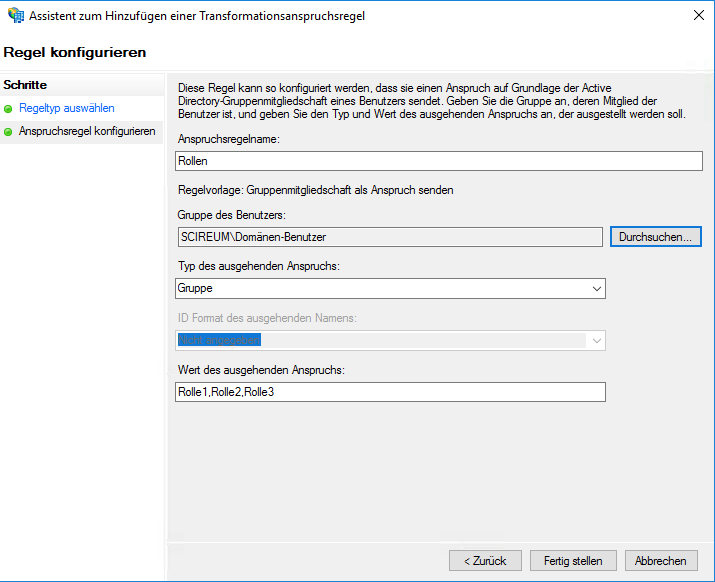

Wählen Sie die LDAP-Gruppe und definieren Sie als Typ „Gruppe“. Bei „Wert des ausgehenden Anspruchs“ werden eine oder mehrere Portalrollen (kommagetrennt) angegeben.

Weitere Informationen für die Konfiguration des OXOMI-Portals erhalten Sie anschließend über Befehle, die Sie in der PowerShell ausführen können.

- Der „SAML-Provider Name“ kann mit dem Befehl Get-AdfsProperties ausgelesen werden und ist bei dem Wert „Identifier“ sichtbar.

- Der „SAML-Fingerprint“ des Zertifikats kann mit dem Befehl Get-ADFSCertificate ausgelesen werden. Relevant ist der Fingerprint des „Token-Signing“-Zertifikats.

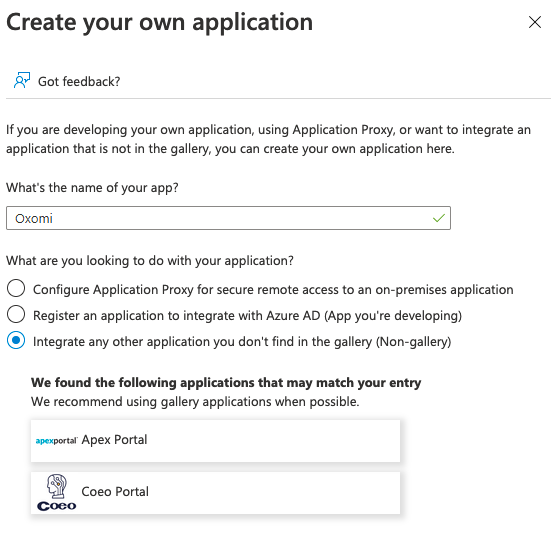

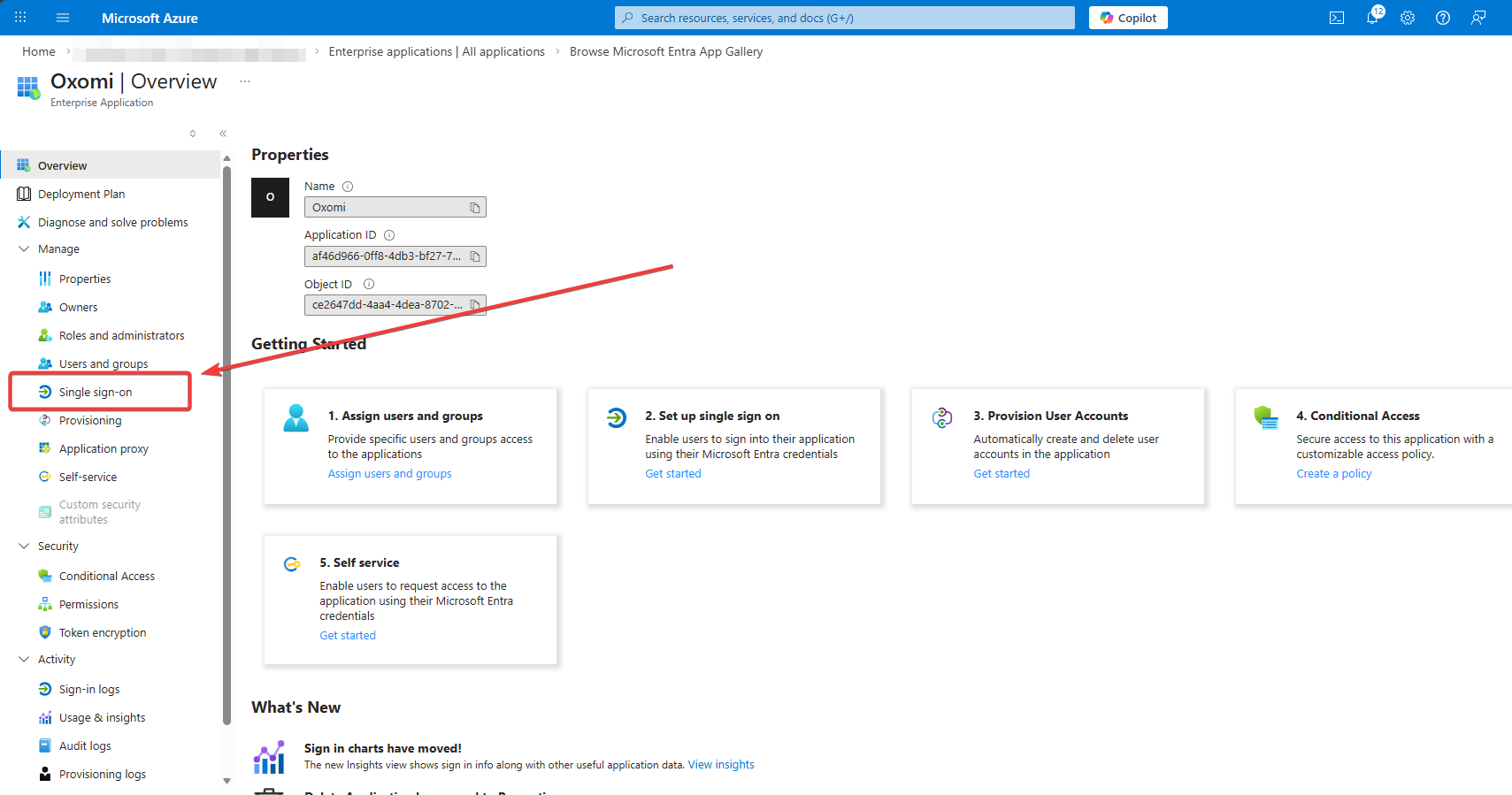

In der Verwaltungsoberfläche von Microsoft Entra muss zunächst eine „Enterprise Application“ angelegt werden. Hierzu wird der Dialog „Create your own application“ verwendet. Vergeben Sie dort einen passenden, frei gewählten Namen, und wählen Sie die Option „Integrate any other application you don't find in the gallery (Non-gallery)“ aus.

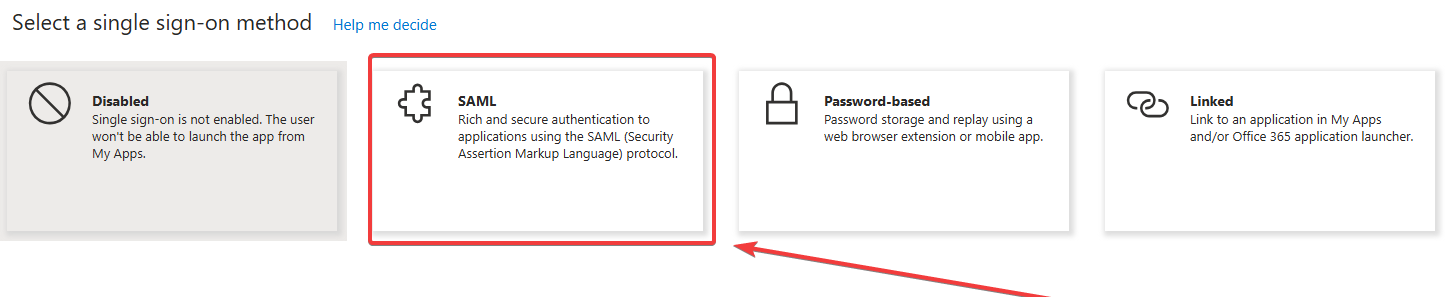

Nach dem Anlegen der neuen Enterprise Application wird der Menüeintrag „Single sign-on“ ausgewählt. Auf der sich öffnenden Seite „Select a single sign-on method“ wird dann „SAML“ als Login-Methode aktiviert.

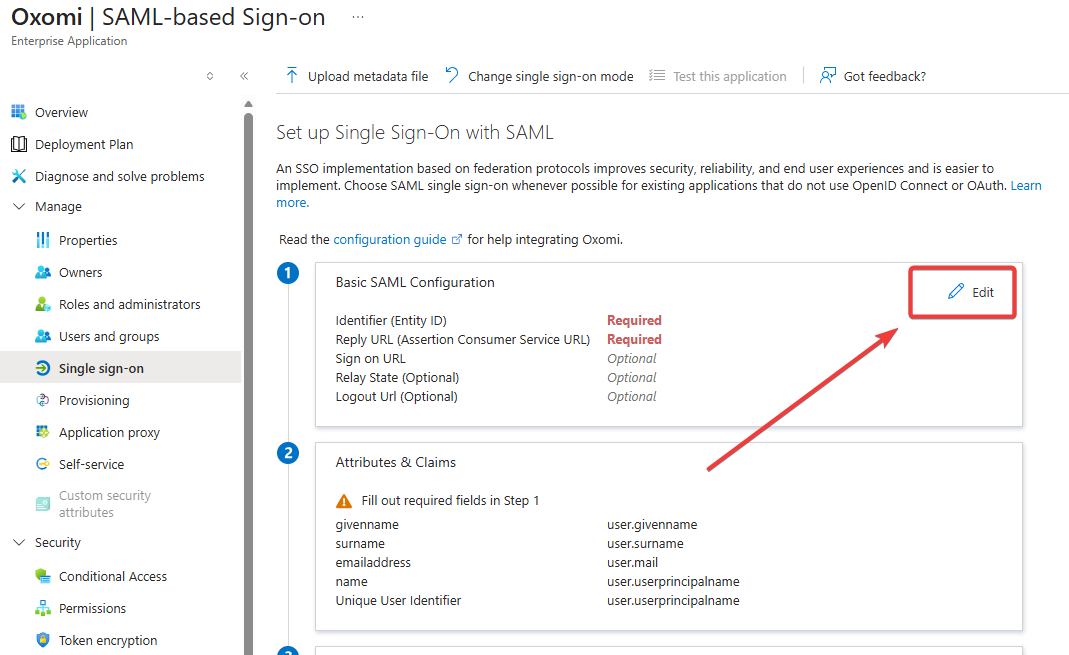

Anschließend öffnen sich die SAML Einstellungen als eine Liste von nummerierten Kästchen. Dort werden zunächst unter Punkt 1, „Basic SAML Configuration“, die beiden als „Required“ (verpflichtend) markierten Einstellungen gemacht. Hierzu den Punkt „Edit“ (Bearbeiten) anklicken.

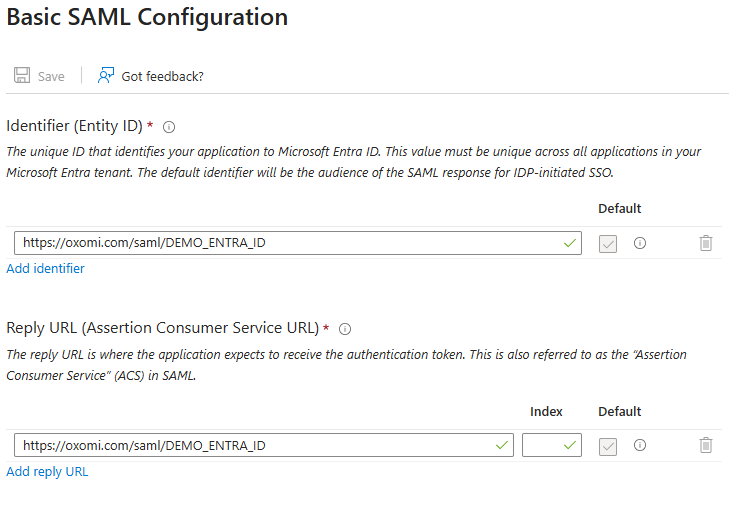

Im anschließenden Dialog, der ebenfalls mit „Basic SAML Configuration“ überschrieben ist, muss zunächst ein Wert „Identifier (Entity ID)“ definiert werden. Dieser Wert ist grundsätzlich im Rahmen der Anforderungen von Entra frei wählbar, muss aber später exakt in den Portaleinstellungen von OXOMI in das Feld „SAML-Antragssteller“ übertragen werden.

Außerdem muss bei Microsoft Entra als „Reply URL“ die Rücksprungadresse bei OXOMI gesetzt werden. Diese lautet https://oxomi.com/saml/<PORTAL-CODE>, wobei der Platzhalter <PORTAL-CODE> durch den Code Ihres Portales ersetzt wird. Diesen entnehmen Sie am einfachsten der URL, mit der Sie Ihr Portal erreichen – hinter dem Präfix https://oxomi.com/p/ folgt Ihr Code. So hat beispielsweise unser eigenes Portal https://oxomi.com/p/125/search den Code 125.

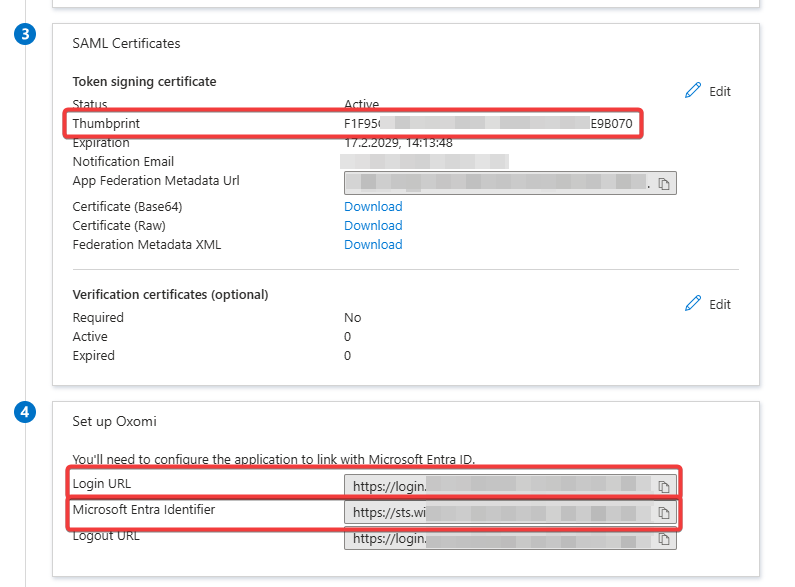

Anschließend können die Werte von Microsoft Entra in der OXOMI-Verwaltungsoberfläche unter Menüpunkt „SAML 2.0“ in die Einstellungen des OXOMI-Portals übernommen werden. Richten Sie sich dabei nach folgender Tabelle, um die richtigen Werte an den richtigen Stellen zu hinterlegen.

| Einstellung am OXOMI-Portal | Wert bei Entra ID | Hinweise |

|---|---|---|

| SAML-Antragssteller | Kästchen 1 / Identifier (Entity ID) | Diesen Wert haben Sie zuvor selbst gewählt. |

| SAML-Antragssteller Index | 0 | Bei Nutzung der Entra ID wie beschrieben muss der Wert immer fest auf 0 gesetzt werden! |

| SAML-URL | Kästchen 4 / Login URL | Der Wert beginnt typischerweise mit https://login.microsoftonline.com/. |

| SAML-Provider Name | Kästchen 4 / Microsoft Entra Identifier | Der Wert beginnt typischerweise mit https://sts.windows.net/. |

| SAML-Fingerprint | Kästchen 3 / Thumbprint | Der Wert besteht aus einer Mischung von Ziffern und den Buchstaben A bis F. |

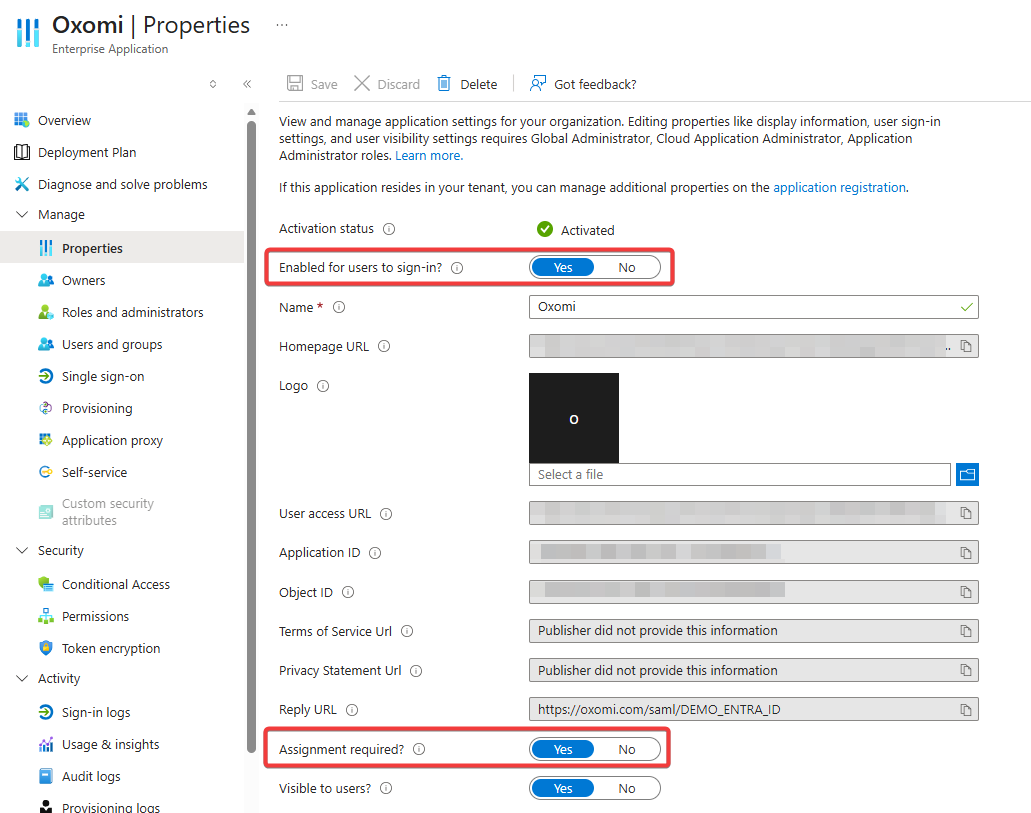

Abschließend können Sie zu den Einstellungen von Microsoft Entra zurückkehren und festlegen, welche Ihrer Nutzer den SAML-Login nutzen dürfen. Öffnen Sie hierfür den Menüpunkt „Properties“. Dort können Sie durch den Schalter „Enabled for users to sign-in?“ den Login generell an- und ausschalten. Über den Schalter „Assignment required?“ können Sie zusätzlich festlegen, dass nur bestimmte Ihrer Benutzer oder Gruppen Zugriff auf das Portal erhalten sollen.

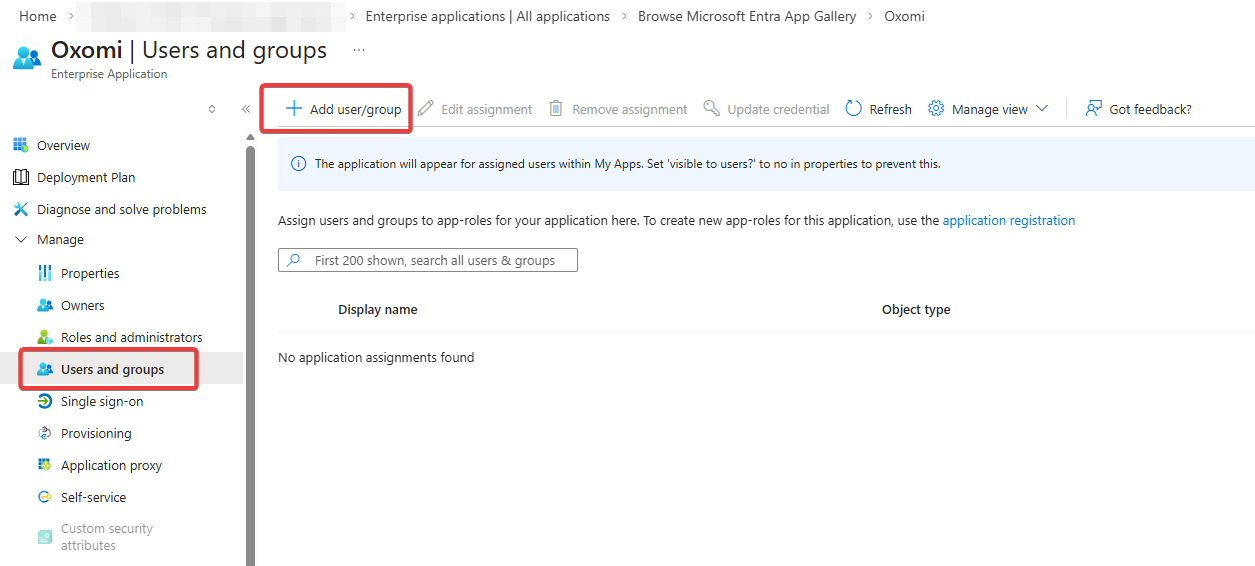

Sollten Sie sich dazu entschließen, den Zugriff auf das Portal auf bestimmte Benutzer oder Gruppen zu beschränken, dann müssen Sie diese unter dem Punkt „Users and groups“ anschließend noch einrichten.

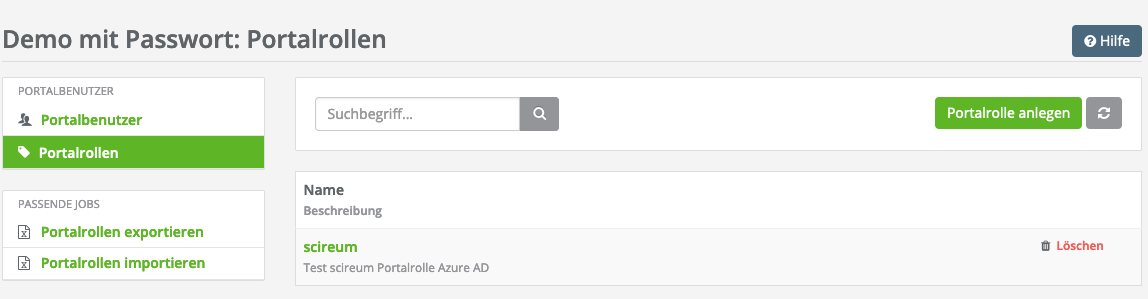

Auch mit Entra ID können Portalrollen an OXOMI übergeben werden. Falls noch nicht geschehen, muss dafür zunächst die entsprechende Rolle im OXOMI-Portal angelegt werden. Dies geschieht in der OXOMI-Verwaltungsoberfläche bei den Portaleinstellungen unter dem Menüpunkt „Portalrollen“.

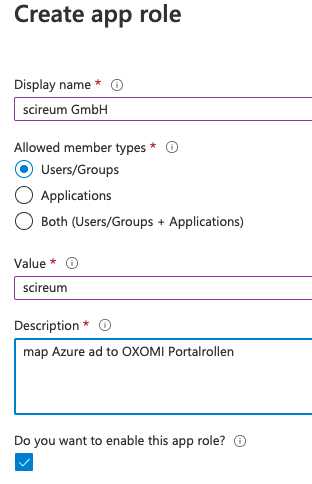

Im Microsoft Entra Verwaltungsportal kann anschließend in der Detailansicht der für das Portal angelegten „Enterprise Application“ unter dem Menüpunkt „App roles“ eine neue Rolle angelegt werden. Der „Value“ ist der Name der Rolle im OXOMI-Portal, wie er zuvor angelegt wurde.

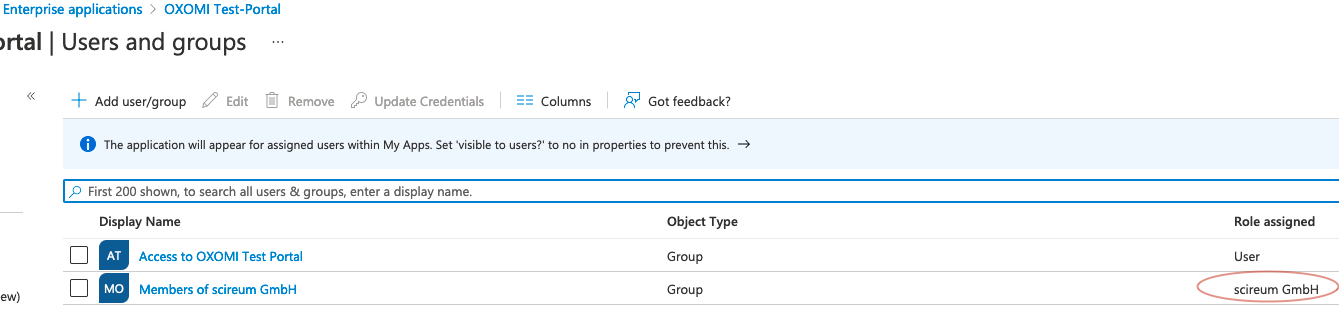

Nach dem Speichern der „App Role“ wechselt man anschließend nach Rückkehr zur Detailansicht der „Enterprise Application“ über den Menüpunkt „Users and groups“ in die Nutzerverwaltung. Hier kann die „App Role“ nun bei Erstellung einer neuen Gruppe sofort ausgewählt werden, oder sie kann bestehenden Benutzern oder Gruppen zugewiesen werden. Auf diese Weise wird die Entra Gruppe direkt mit der Portalrolle im OXOMI-Portal verknüpft.

Portalrollen können auch bei Nutzung von anderen SAML-kompatiblen Authentifizierungsdiensten übergeben werden. Hierzu muss der SAML-Dienst entsprechende Ansprüche in seiner SAML-Antwort an OXOMI zurückliefern. Wir unterstützen dabei gleichberechtigt die beiden folgenden Anspruchsnamen bzw. Claims:

- http://schemas.xmlsoap.org/claims/Group

- http://schemas.microsoft.com/ws/2008/06/identity/claims/role

Wenn die Sitzung mit mehreren Rollen versehen sein soll, dann können Sie entsprechende Ansprüche mehrfach übergeben, oder Sie übergeben alle Rollen als kommagetrennte Liste in einem einzigen Anspruch.

Es besteht die Möglichkeit, die Daten der Benutzer von ADFS, aus Microsoft Entra oder einem anderen Dienst in das OXOMI-Portal zu übernehmen. Hierfür muss in OXOMI in der Portalkonfiguration unter „Profile“ die Einstellung „Automatisch Portal-Benutzer anlegen/aktualisieren“ aktiviert werden. Die folgende Tabelle listet alle SAML-Ansprüche auf, die OXOMI unterstützt und die es aus der SAML-Antwort in die Benutzerdaten des Portals übernehmen kann.

| Anspruch | OXOMI-Portal-Benutzer |

|---|---|

| http://schemas.xmlsoap.org/ws/2005/05/identity/claims/gender | Anrede (Numerischer Wert: 1 = Herr, 2 = Frau) |

| http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givenname | Vorname |

| http://schemas.xmlsoap.org/ws/2005/05/identity/claims/surname | Nachname |

| http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress | |

| http://schemas.xmlsoap.org/ws/2005/05/identity/claims/streetaddress | Straße |

| http://schemas.xmlsoap.org/ws/2005/05/identity/claims/locality | Stadt |

| http://schemas.xmlsoap.org/ws/2005/05/identity/claims/postalcode | Postleitzahl |

| http://schemas.xmlsoap.org/ws/2005/05/identity/claims/country | Land |

| http://schemas.xmlsoap.org/ws/2005/05/identity/claims/companyname | Firmenname |

| http://schemas.xmlsoap.org/ws/2005/05/identity/claims/department | Abteilung |

| http://schemas.xmlsoap.org/ws/2005/05/identity/claims/telephonenumber | Telefon |

| http://schemas.xmlsoap.org/ws/2005/05/identity/claims/facsimiletelephonenumber | Fax |

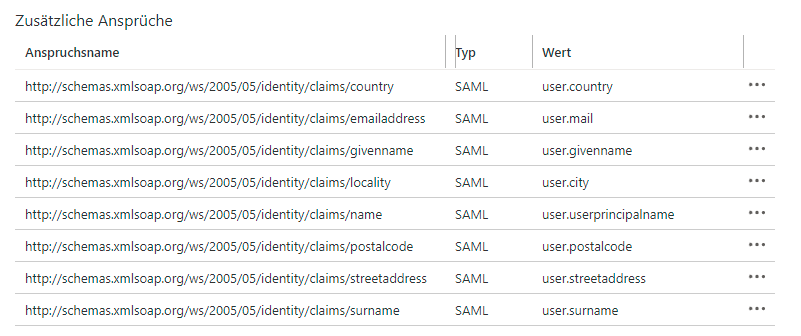

Die weitere Konfiguration erfolgt für ADFS oder Microsoft Entra unter Attribute & Ansprüche. Dort müssen bei ADFS bzw. Entra definierte Eigenschaften auf SAML-Ansprüche abgebildet werden. Etwa kann bei Entra die Eigenschaft user.mail „gemappt“ werden auf den SAML-Anspruch http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress. Ein weitergehendes Beispiel findet sich im nachfolgenden Screenshot.